미크로틱 CCR1009-7G-1C-1S+ 몇일 동안 삽질하고 고수님들에게 몇가지 질문을 하고자 글을 남겨 봅니다.

두가지 셋팅을 해봤는데요.

1. 여기 2cpu의 강좌에 있는 내용입니다.

http://2cpu.co.kr/lec/1136?&sfl=mb_id%2C1&stx=mikrotik

2. 인터넷 동영상에 나오는걸 따라 해봤습니다.

https://www.youtube.com/watch?v=AZePBBbp_5w&t=300s

네트워크 구성은 이렇습니다.

ISP -( WAN1 1.1.10.5, WAN2 1.1.20.4) - 미크로틱(192.168.1.1/24) - 스위치 (192.168.1.2/24) - PC / Note book / NAS / Servers

- Hap AC(192.168.1.245/24)

미크로틱 ether1 = WAN1, ether2 = WAN2, LAN 구성은 브리지로 ether5과 ether6번을 묶었습니다.

===============================================================================================

1번 세팅

/interface bridge

add name=lan

/interface bridge port

add bridge=lan interface=ether5

add bridge=lan interface=ether6

/ip pool

add name=dhcp ranges=192.168.1.2-192.168.1.254

/ip dhcp-server

add address-pool=dhcp disabled=no interface=lan lease-time=3d name=dhcp

/ip address

add address=192.168.1.1/24 interface=lan

/ip dhcp-client

add add-default-route=no disabled=no interface=ether1 use-peer-dns=no use-peer-ntp=no

add add-default-route=no disabled=no interface=ether2 use-peer-dns=no use-peer-ntp=no

/ip dhcp-server network

add address=192.168.1.0/24 dns-server=168.126.63.1,168.126.63.2 gateway=192.168.1.1 netmask=24

/ip firewall mangle

add action=mark-connection chain=input in-interface=ether1 new-connection-mark=ether1_conn

add action=mark-connection chain=input in-interface=ether2 new-connection-mark=ether2_conn

add action=mark-routing chain=output connection-mark=ether1_conn new-routing-mark=to_ether1

add action=mark-routing chain=output connection-mark=ether2_conn new-routing-mark=to_ether2

add action=mark-connection chain=prerouting dst-address-type=!local new-connection-mark=ether1_conn per-connection-classifier=src-address:2/0 src-address=192.168.1.2-192.168.1.254

add action=mark-connection chain=prerouting dst-address-type=!local new-connection-mark=ether2_conn per-connection-classifier=src-address:2/1 src-address=192.168.1.2-192.168.1.254

add action=mark-routing chain=prerouting connection-mark=ether1_conn new-routing-mark=to_ether1 src-address=192.168.1.2-192.168.1.254

add action=mark-routing chain=prerouting connection-mark=ether2_conn new-routing-mark=to_ether2 src-address=192.168.1.2-192.168.1.254

/ip firewall nat

add action=masquerade chain=srcnat src-address=192.168.1.2-192.168.1.254

add action=masquerade chain=srcnat out-interface=ether1

add action=masquerade chain=srcnat out-interface=ether2

/ip route

add check-gateway=ping distance=1 gateway=1.1.10.1%ether1 routing-mark=to_ether1 scope=255

add check-gateway=ping distance=1 gateway=1.1.20.1%ether2 routing-mark=to_ether2 scope=255

2번 세팅

/interface bridge

add name=lan

/interface bridge port

add bridge=lan interface=ether6

add bridge=lan interface=ether5

/ip dhcp-client

add add-default-route=no dhcp-options=hostname,clientid disabled=no interface=ether1 use-peer-dns=no use-peer-ntp=no

add add-default-route=no dhcp-options=hostname,clientid disabled=no interface=ether2 use-peer-dns=no use-peer-ntp=no

/ip address

add address=192.168.1.1/24 interface=lan network=192.168.1.0

/ip firewall magle

add action=mark-connection chain=prerouting connection-state=new new-connection-mark=WAN1 nth=2,1 passthrough=yes src-address=192.168.1.0/24

add action=mark-connection chain=prerouting connection-state=new new-connection-mark=WAN2 nth=2,2 passthrough=yes src-address=192.168.1.0/24

add action=mark-routing chain=prerouting connection-mark=WAN1 new-routing-mark=WAN1 passthrough=yes src-address=192.168.1.0/24

add action=mark-routing chain=prerouting connection-mark=WAN2 new-routing-mark=WAN2 passthrough=yes src-address=192.168.1.0/24

/ip route

add distance=1 gateway=1.1.10.1 routing-mark=WAN1

add distance=1 gateway=1.1.20.1 routing-mark=WAN2

add distance=1 gateway=1.1.10.1

add distance=2 gateway=1.1.20.1

/ip dns

set allow-remote-requests=yes servers=168.126.63.1,168.126.63.2

/ip pool

add name=dhcp ranges=192.168.1.2-192.168.1.254

/ip dhcp-server

add address-pool=dhcp disabled=no interface=lan name=dhcp

/ip dhcp-server network

add address=192.168.1.0/24 dns-server=168.126.63.1,168.126.63.2 gateway=192.168.1.1 netmask=24

/ip firewall nat

add action=masquerade chain=srcnat src-address=192.168.1.0/24

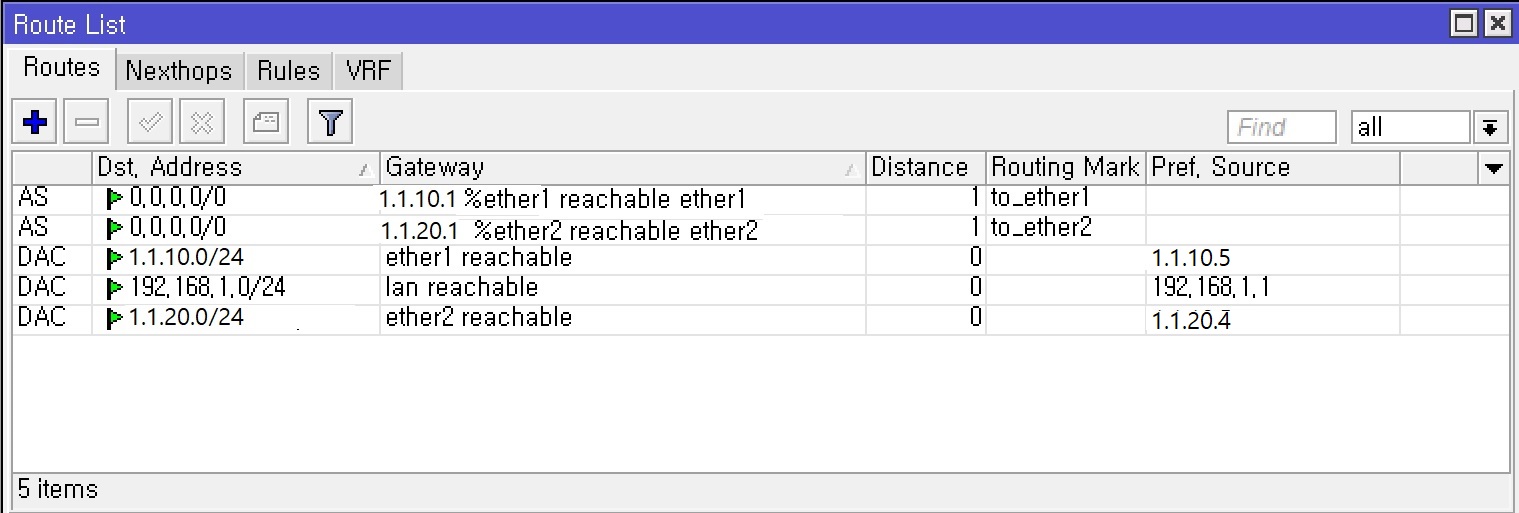

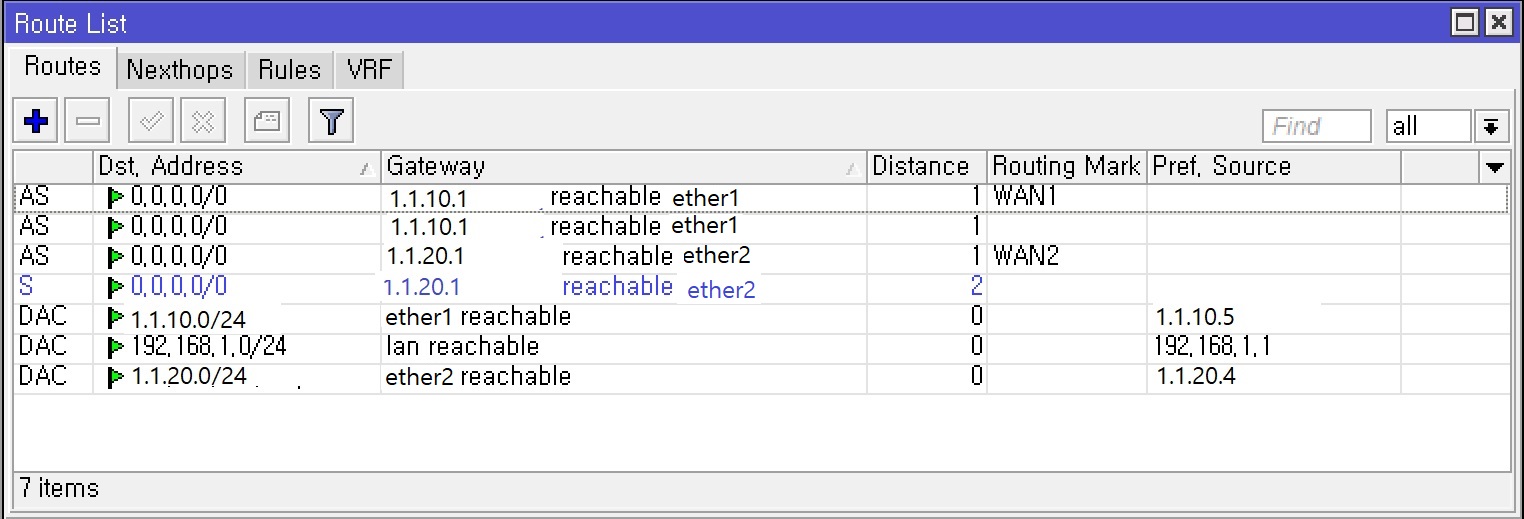

라우팅 테이블 비교

1번세팅과 2번 세팅을 각각 하고서 라우팅 테이블 입니다.

(1번 세팅)

(2번 세팅)

(2번 세팅)

특이한게 2번 세팅에선 Routing Mark가 없는 1.1.20.1 게이트웨이가 언액티브 상태더군요. 이게 위에 1.1.10.1 게이트웨이를 disable시키면

1.1.20.1게이트웨이 라우팅 테이블이 액티브 상태로 바뀌더군요. 잘은 모르겠지만 추측으로 하나가 죽으면 자동으로 액티브 상태가 바뀌는게 아닌가 합니다.

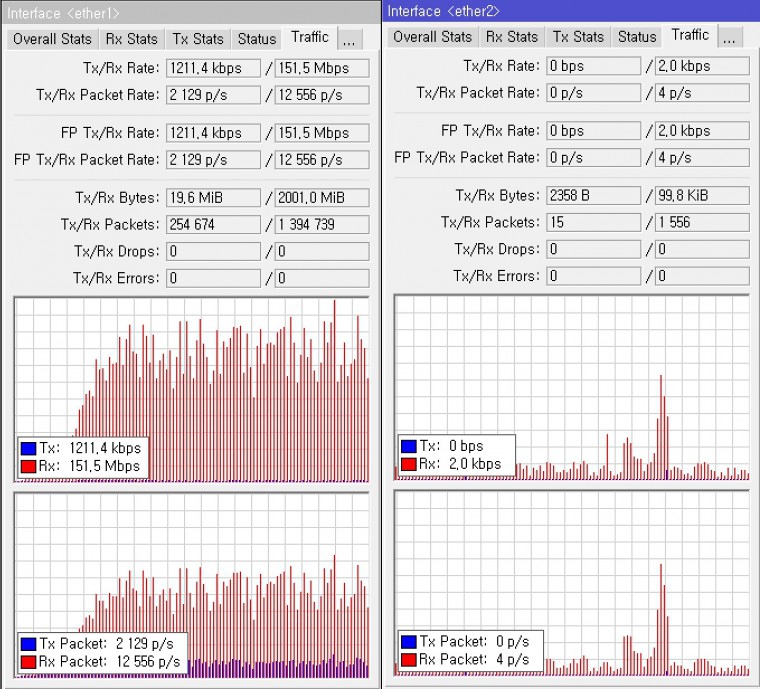

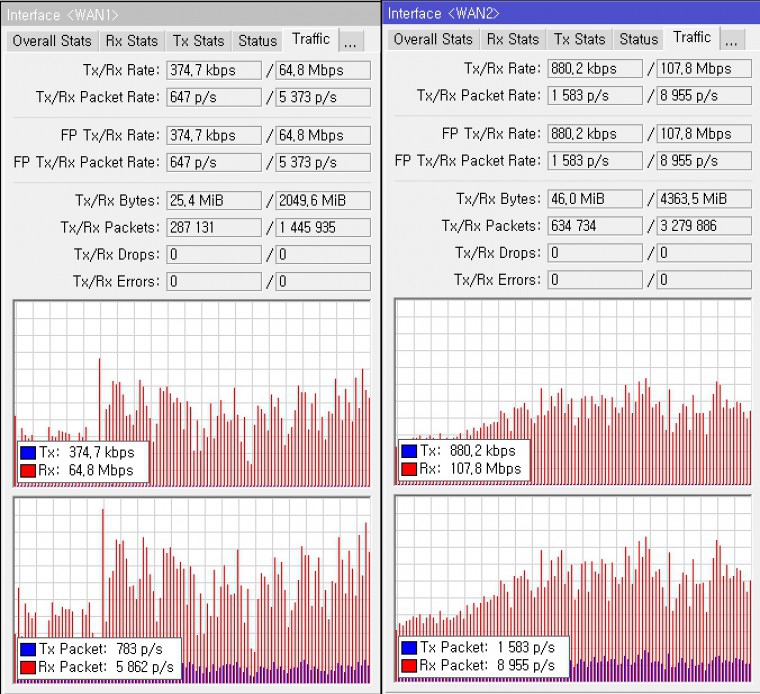

파일 다운로드

그다음은 파일을 다운로드 해봤습니다. 다운로드 하는 중에 winbox 설정을 바꾸어서 측정 해봤습니다.

(1번 세팅)

(2번 세팅)

1번세팅에서는 거의 ether1에서만 다운로드 됩니다. 2번 세팅에서는 WAN1(ether1)과 WAN2(ether2) 속도는 차이가 있지만 둘다 다운로드가 됩니다.

그러나 Total 속도를 비교해보면 차이가 없내요 ㅋㅋㅋ

2번 세팅에서 뭔가 로드밸런싱 하게 나오는거 같지만 2번세팅에서 다운로드 속도를 합하면 1번세팅이랑 비슷합니다.

클라이언트의 IP 주소 할당

1번세팅에서는 전부 ether1에서 받은 public IP 만 받아 옵니다.

2번세팅에서는 클라이언트 마다 public IP가(ether1와 ether2 의 IP) 다르게 나옵니다.

==========================================================================================================

firewall의 filter설정과 NAT설정은 아직 해보지 않았지만 일단 여기까지 해보고 정리차원에서 글을 올려 봅니다.

여기서 NAT설정에서 IP 2개를 서버들에게 다르게 IP 주소를 NAT 할 수 있을거 같기도 합니다만 먼가 가물가물 하내요.

여기서 고수님들에게 질문이 있습니다.

질문1

1번 세팅과 2번 세팅에서 다른게 magle rule과 ip route 설정만 다른데 어떻게 차이가 있는지 궁금합니다.

질문2

지금은 웹서버의 포트 포워딩을 아래와 같이 했습니다.

add action=masquerade chain=srcnat dst-address=192.168.1.10 dst-port=443 out-interface=lan protocol=tcp src-address=192.168.1.0/24

add action=masquerade chain=srcnat dst-address=192.168.1.10 dst-port=80 out-interface=lan protocol=tcp src-address=192.168.1.0/24

add action=dst-nat chain=dstnat dst-address=10.1.10.4 dst-port=443 protocol=tcp to-addresses=192.168.1.10 to-ports=443

add action=dst-nat chain=dstnat dst-address=10.1.10.4 dst-port=80 protocol=tcp to-addresses=192.168.1.10 to-ports=80

웹서버가 다음과 같이 2개가 있다고 하면 --> 192.168.1.10 (웹서버1), 192.168.1.11(웹서버2)

어떻게 하면 public IP 2개를 다르게 NAT 시켜 주면 될까요?

조금 긴 글이라 끝까지 읽으시기 귀찮으실텐데 감사합니다. ^^

NAT ������

add action=masquerade chain=srcnat src-address=192.168.1.0/24

add action=masquerade chain=srcnat dst-address=192.168.1.28 dst-port=443 out-interface=lan protocol=tcp src-address=192.168.1.0/24

add action=masquerade chain=srcnat dst-address=192.168.1.28 dst-port=80 out-interface=lan protocol=tcp src-address=192.168.1.0/24

add action=dst-nat chain=dstnat dst-address=x.x.x.x dst-port=443 protocol=tcp to-addresses=192.168.1.28 to-ports=443

add action=dst-nat chain=dstnat dst-address=x.x.x.x dst-port=80 protocol=tcp to-addresses=192.168.1.28 to-ports=80

�ܺο��� �������� ���ӽ� x.x.x.x �ּҿ� ether1, ether2���� DHCP Client�� ���� �ּҴ� �� �� ������ �����ϳ���.

������ Hair Pin���� ���� �ϴ� ������ ���ο����� public ip�δ� ������ �ȵdz���. ������ ����ϴ� 1 WAN���¿����� ���ο����� Public IP�ε� ������ �Ǿ����µ���

1���� 2���� Ȯ���ϽŰ�ó�� ��ġ�� ����� ��Ģ�� ���ο� Ŀ�ؼǿ� ���� ���� �κ��� ���� ������ ���Դϴ�.

1���� ��� ether1�� ���� Ŀ�ؼ��� MARK Ÿ�ٰ� mark ��ġ�� �̿��ؼ� ether1_conn�� �����ϰ� ether2�� ether2_conn�� Ŀ�ؼǿ� �ο��մϴ�.

���� mark���� �ٽ� ���Դ� �������̽��� OUT �ϵ��� ó���ϴ� �ݸ�, 2�� ������ ������ ���ο� Ŀ�ؼǺ��� nth ��ġ�� �̿��ؼ� ���� �κ��� �����մϴ�.

�����ϰ� ù ��° Ŀ�ؼ��� WAN1�� �� ��° Ŀ�ؼ��� WAN2�� ó���մϴ�. ���� connection-state=new�� �ο��ϰ� �Ǵµ� ���°��� �־����� ���� ��� ��������Ŷ�� ����ؼ� ���� �κ����� ó���ǰ� ������ new ���¸� �־� �ּ� �Ѱ��� Ŀ�ؼ��� ������ ��θ� �����ϵ��� �մϴ�.

�̷��� ���� ������ 1���� WAN1�� ���ؼ� ������ �̷������ ������ ���� ��ũ������ ������ �����Ǿ��� 2�� ������ �� ���� �������̽��� ���ؼ� �����Ȱɷ� ���Դϴ�.

��ũ�� �������� ���� ����Ʈ���� ��Ƽ��/���̺��� ��� ������� ��ũ�� ������ ��쿡 ���ؼ��� ó���DZ� ������ �̸� �����ϰ��� ��ü ������� �����Ѱ� �����ϴ�. ù ��° new Ŀ�ؼ��� ��Ģ�� ���� WAN1�� ��ũ�� �Ǿ��ٸ� WAN1�������̽��� �������ִ� ��ũ�� WAN1(MARK)�� ��츸 �����ϰ� WAN2�� WAN2��ũ�� ���ؼ��� �����մϴ�. ������ ȸ���� ���� ������ WAN2���� ���Ḹ �����ϴٸ� WAN1��ũ�� ����� �� �� ���� ������ ����� �� �� �ֵ��� ��ũ�� �������� ���� ����Ʈ���̸� �߰��ѰͰ����� ������ ���� �ּ� ��ο� ���ؼ� ��ŷ�� ó���Ͽ��� �Ѱ��� ȸ���� ��ü�Ǹ� ������ ���� ȸ���� �۵��ϱ� ������ ���� distance�� 1�� 2�� ������ �ʿ䰡 �ִ����� �ڳ�

2���� 1�� �������� �������ؼ� �����Ͽ��� �Ұ����� ���Դϴ�.

iptables �����̶�� ���� ���� �������̽� ���� mark�� �����ϰ� ������ �ּ� ��� mark1�̶�� ����1�� DNAT, mark2��� ����2�� DNAT �����մϴ�.

�̹� WAN1�� ���� ��Ŷ�̶�� ether1�� ������ IP�� ���°����� ���ֵDZ� ������ �������� �����ϴ°Ͱ� ������ ȿ���� �����մϴ�.

���� �ٽ� ���� �������̽��� ���� Ŭ���̾�Ʈ�� ��ȯ�Ǿ�� �ϱ� ������ mark1�� WAN1���� �����, mark2�� WAN2�� �����(�Ǵ� �������̽��ε� ��������)���� ������ �����ϳ� ��ũ��ƽ�� ������� �ʾҰ� �������� ������ �ٸ��� �ֱ� ������ ����Ͻô� �������� �亯��.....

/ip firewall mangle

add action=accept chain=prerouting dst-address=1.1.10.0/24 in-interface=lan

add action=accept chain=prerouting dst-address=1.1.20.0/24 in-interface=lan

add action=mark-connection chain=prerouting connection-mark=no-mark in-interface=ether1 new-connection-mark=WAN1_conn passthrough=yes

add action=mark-connection chain=prerouting connection-mark=no-mark in-interface=ether2 new-connection-mark=WAN2_conn passthrough=yes

add action=mark-connection chain=prerouting connection-state=new new-connection-mark=WAN1_conn nth=2,1 passthrough=yes src-address=192.168.1.0/24

add action=mark-connection chain=prerouting connection-state=new new-connection-mark=WAN2_conn nth=2,2 passthrough=yes src-address=192.168.1.0/24

add action=mark-connection chain=prerouting connection-mark=no-mark dst-address-type=!local in-interface=lan new-connection-mark=WAN1_conn passthrough=yes \

per-connection-classifier=both-addresses:2/0

add action=mark-connection chain=prerouting connection-mark=no-mark dst-address-type=!local in-interface=lan new-connection-mark=WAN2_conn passthrough=yes \

per-connection-classifier=both-addresses:2/1

add action=mark-routing chain=prerouting connection-mark=WAN1_conn new-routing-mark=to_WAN1 passthrough=yes src-address=192.168.1.0/24

add action=mark-routing chain=prerouting connection-mark=WAN2_conn new-routing-mark=to_WAN2 passthrough=yes src-address=192.168.1.0/24

add action=mark-routing chain=prerouting connection-mark=WAN1_conn in-interface=lan new-routing-mark=to_WAN1 passthrough=yes

add action=mark-routing chain=prerouting connection-mark=WAN2_conn in-interface=lan new-routing-mark=to_WAN2 passthrough=yes

add action=mark-routing chain=output connection-mark=WAN1_conn new-routing-mark=to_WAN1 passthrough=yes

add action=mark-routing chain=output connection-mark=WAN2_conn new-routing-mark=to_WAN2 passthrough=yes

/ip route

add check-gateway=ping distance=1 gateway=1.1.10.1 routing-mark=to_WAN1

add check-gateway=ping distance=1 gateway=1.1.20.1 routing-mark=to_WAN2

add check-gateway=ping distance=1 gateway=1.1.10.1

add check-gateway=ping distance=1 gateway=1.1.20.1

/ip firewall nat

add action=masquerade chain=srcnat out-interface=ether1

add action=masquerade chain=srcnat out-interface=ether2

�ϴ� �� �˴ϴ�. �ٿ�ε� �߿� ȸ�� �ϳ��� ���� ������ �ϳ��� ȸ������ �� �dz���..

�����߽��ϴ�. Hairpin NAT�� �ߵdz���. ��

�� �����̶�� ���� ������ �����ϴٸ�..